جی دابلیو تی چیست؟ — آشنایی با سیستم احراز هویت jwt

جی دابلیو تی چیست؟ — آشنایی با سیستم احراز هویت jwt

جیدابلیوتی (JWT) کلیدی امن برای احراز هویت کاربران

در دنیای دیجیتال، امنیت تبادل اطلاعات و اطمینان از هویت کاربران از اهمیت بالایی برخوردار است. سیستمهای احراز هویت مختلفی وجود دارند که یکی از قدرتمندترین و محبوبترین آنها، JSON Web Tokens یا همان JWT است. در این مقاله میخواهیم به بررسی چیستی JWT و مزایای آن بپردازیم.

JWT چیست؟

جی دبلیو تی در واقع یک توکن امنیتی است که بر پایه فرمت JSON ساخته شده است. این توکن حاوی اطلاعات ضروری کاربر مانند شناسه کاربری، نقشها و سطح دسترسی اوست. جی دبلیو تی به سه بخش سربرگ (Header)، بار (Payload) و امضا (Signature) تقسیم میشود. سربرگ شامل الگوریتم امضا و نوع توکن است. بار، اطلاعات کاربر را به صورت JSON در خود جای داده و امضا تضمینکننده صحت و درستی اطلاعات است.

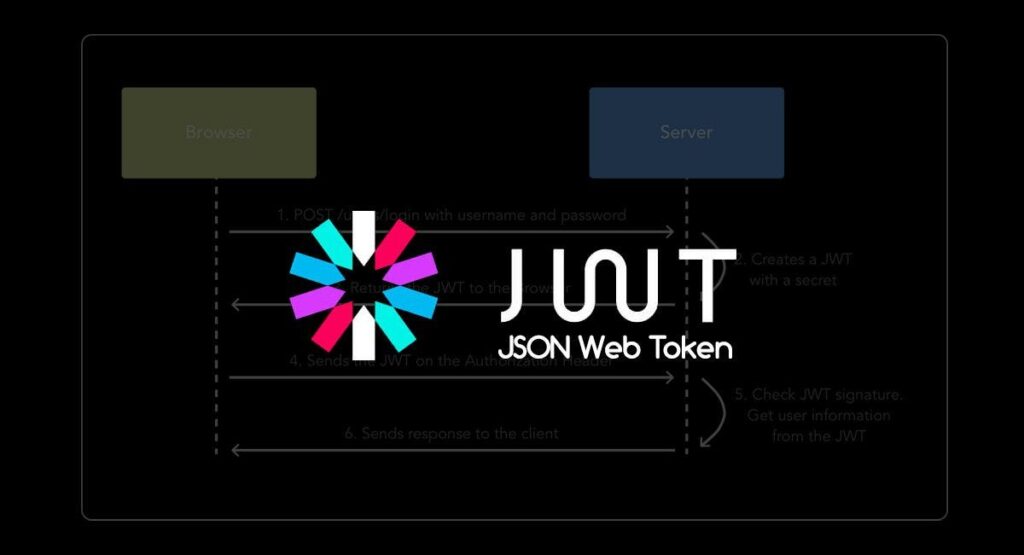

هنگام ورود کاربر به سیستم، سرور پس از تایید اعتبار سنجش (Authentication)، یک توکن جی دبلیو تی برای کاربر صادر میکند. این توکن در اختیار کاربر قرار گرفته و در درخواستهای بعدی به سرور ارسال میشود. سرور با دریافت توکن و بررسی امضای آن از صحت اطلاعات و اعتبار کاربر اطمینان حاصل میکند.

- ارسال توکن: سرور، توکن JWT را برای کاربر ارسال میکند. این توکن معمولا به صورت یک رشته طولانی است که در هدر درخواستهای بعدی کاربر قرار میگیرد.

- اعتبارسنجی توکن: در درخواستهای بعدی کاربر، سرور توکن جی دبلیو تی را دریافت کرده و اعتبار آن را بررسی میکند. در صورتیکه توکن معتبر باشد، به کاربر اجازه دسترسی به منابع داده میشود.

JWT چگونه کار میکند؟

فرآیند کار JWT به شرح زیر است:

- درخواست ورود: کاربر با وارد کردن نام کاربری و رمز عبور خود، درخواست ورود به سیستم را ارسال میکند.

- اعتبارسنجی: سرور، اطلاعات کاربری را بررسی کرده و در صورت صحت، اقدام به تولید توکن جی دبلیو تی میکند.

آشنایی با مزایای JWT

- امنیت بالا: جی دبلیو تی از الگوریتمهای رمزگذاری قدرتمندی برای ایمنسازی اطلاعات استفاده میکند. امضای دیجیتال این اطمینان را حاصل میکند که تنها فرستنده و گیرنده مجاز بتوانند به محتوای توکن دسترسی داشته باشند.

- عدم نیاز به Session Server: بر خلاف روشهای سنتی که به Session Server برای ذخیره اطلاعات کاربر نیاز داشتند، جی دبلیو تی این اطلاعات را مستقیماً درون خود جای میدهد. این امر موجب کاهش بار سرور و بهبود عملکرد برنامه میشود.

- انعطافپذیری بالا: جی دبلیو تی ماهیت منعطف دارد و میتواند برای اهداف مختلفی از جمله احراز هویت کاربر، انتقال اطلاعات و مجوزدهی استفاده شود.

- مستقل از پلتفرم: جی دبلیو تی بر بستر خاصی وابسته نیست و میتواند در تمامی زبانهای برنامهنویسی و پلتفرمهای وب مورد استفاده قرار گیرد.

- کاهش حجم تبادل اطلاعات: اطلاعات درون جی دبلیو تی به صورت فشرده شده با فرمت JSON ذخیره میشوند. این امر موجب کاهش حجم تبادل اطلاعات بین سرور و کلاینت شده و در نتیجه سرعت برقراری ارتباط را افزایش میدهد.

کتابخانههای JWT در زبانهای برنامهنویسی مختلف

JWT (JSON Web Token) یک استاندارد باز برای تبادل اطلاعات امن بین دو طرف است و به طور گستردهای در سیستمهای احراز هویت و مجوز استفاده میشود. خوشبختانه، برای اکثر زبانهای برنامهنویسی محبوب، کتابخانههای قدرتمندی برای کار با جی دبلیو تی موجود است که فرآیند ایجاد، اعتبارسنجی و تحلیل این توکنها را بسیار سادهتر میکند.

در زیر به برخی از محبوبترین کتابخانهها برای زبانهای مختلف اشاره میکنیم:

جاوا (Java)

- jwt: یکی از محبوبترین کتابخانههای جی دبلیو تی برای جاوا است که امکانات گستردهای برای ایجاد، امضا و اعتبارسنجی توکنها را فراهم میکند.

- nimbus-jose-jwt: یک کتابخانه جامع برای کار با JWT و سایر استانداردهای JOSE (JSON Object Signing and Encryption) است.

جاوا اسکریپت (JavaScript)

- jsonwebtoken: کتابخانهای سبک و پرکاربرد برای کار با جی دبلیو تی در محیطهای Node.js و مرورگر است.

- auth0-js: یک کتابخانه جامع برای احراز هویت و مجوزدهی که امکان کار با JWT را نیز فراهم میکند.

پایتون (Python)

- PyJWT: کتابخانهای ساده و کاربرپسند برای ایجاد، امضا و اعتبارسنجی توکنهای JWT در پایتون است.

- python-jose: کتابخانهای جامع برای کار با JWT و سایر استانداردهای JOSE در پایتون است.

سی شارپ (.NET)

- System.IdentityModel.Tokens.Jwt: کتابخانهی داخلی .NET Framework برای کار با JWT است که امکانات گستردهای را فراهم میکند.

- Microsoft.IdentityModel.Tokens: کتابخانهای مدرنتر از Microsoft برای کار با JWT در .NET Core است.

گولنگ (Go)

- golang-jwt: کتابخانهای محبوب برای کار با JWT در گولنگ است.

- dgrijalva/jwt-go: یک کتابخانهی دیگر برای کار با جی دبلیو تی در گولنگ است که امکانات بیشتری را فراهم میکند.

روبی (Ruby)

- jwt: کتابخانهای ساده و محبوب برای کار با JWT در روبی است.

- ruby-jwt: یک کتابخانهی دیگر برای کار با JWT در روبی است که امکانات بیشتری را فراهم میکند.

انتخاب کتابخانه مناسب:

انتخاب کتابخانه مناسب به عوامل مختلفی از جمله زبان برنامهنویسی مورد استفاده، پیچیدگی پروژه، نیازهای امنیتی و ترجیحات شخصی بستگی دارد. بهتر است قبل از انتخاب، مستندات و مثالهای هر کتابخانه را به دقت مطالعه کنید.

الگوریتم های رمزنگاری در JWT: یک بررسی جامع

JWT (JSON Web Token) یک استاندارد باز برای انتقال اطلاعات به صورت ایمن بین دو طرف است. این توکنها اغلب برای احراز هویت کاربران در سیستمهای مبتنی بر وب استفاده میشوند. یکی از اجزای کلیدی جی دبلیو تی، مکانیزم رمزنگاری آن است که برای اطمینان از یکپارچگی و محرمانگی اطلاعات استفاده میشود.

ساختار JWT

قبل از اینکه به جزئیات الگوریتمهای رمزنگاری بپردازیم، بهتر است ساختار کلی یک جی دبلیو تی را مرور کنیم. یک JWT از سه بخش تشکیل شده است که با نقطه (.) از هم جدا میشوند:

- Header: شامل اطلاعاتی مانند نوع توکن (JWT) و الگوریتم امضای مورد استفاده است.

- Payload: شامل دادههای مورد نظر برای انتقال است. این دادهها به صورت یک شی JSON کدگذاری میشوند.

- Signature: امضای دیجیتال توکن است که برای تأیید اصالت و یکپارچگی آن استفاده میشود.

الگوریتمهای توکنJWT

برای ایجاد توکن دیجیتال در JWT، از الگوریتمهای رمزنگاری استفاده میشود. این الگوریتمها به دو دسته کلی تقسیم میشوند:

1. الگوریتمهای کلید متقارن (HMAC)

- ویژگی: در این روش، از یک کلید مخفی برای رمزنگاری و رمزگشایی استفاده میشود.

- مزایا: سرعت بالا و سادگی پیادهسازی

- معایب: مدیریت کلید پیچیده و نیاز به انتقال امن کلید بین طرفین

- الگوریتمهای رایج: HS256، HS384، HS512

2. الگوریتمهای کلید نامتقارن (RSA، ECDSA)

- ویژگی: در این روش، از یک جفت کلید عمومی و خصوصی استفاده میشود. کلید عمومی برای رمزنگاری و کلید خصوصی برای رمزگشایی استفاده میشود.

- مزایا: امنیت بالاتر، امکان امضای دیجیتال و توزیع کلید عمومی به صورت عمومی

- معایب: سرعت پایینتر نسبت به الگوریتمهای کلید متقارن

- الگوریتمهای رایج: RS256، RS384، RS512، ES256، ES384، ES512

انتخاب الگوریتم مناسب

انتخاب الگوریتم رمزنگاری مناسب برای JWT به عوامل مختلفی بستگی دارد، از جمله:

- سطح امنیت مورد نیاز: برای سیستمهای با امنیت بالا، الگوریتمهای کلید نامتقارن مانند RSA یا ECDSA مناسبتر هستند.

- سرعت پردازش: اگر سرعت پردازش مهم باشد، الگوریتمهای کلید متقارن مانند HMAC میتوانند گزینه بهتری باشند.

- مدیریت کلید: الگوریتمهای کلید نامتقارن نیاز به مدیریت پیچیدهتری دارند.

- استانداردهای سازمانی: برخی سازمانها ممکن است استانداردهای خاصی برای الگوریتمهای رمزنگاری داشته باشند.

جمعبندی

جی دبلیو تی روشی کارآمد و ایمن برای احراز هویت کاربران در دنیای دیجیتال است. این توکن با دارا بودن ویژگیهایی همچون امنیت بالا، سرعت و انعطافپذیری، به راهحلی محبوب برای توسعهدهندگان تبدیل شده است. اگر به دنبال ارتقای امنیت سیستم خود و بهبود تجربه کاربری هستید، حتما جی دبلیو تی را مورد بررسی قرار دهید.

بسیار عالی، توضیحات خوبی بود . سوال من اینه که JWT مختص یک زبان برنامه نویسی خاصه؟

آیا تو لاراولم میشه از JWT استفاده کرد؟